L’archivio nascosto della Rete

Nel Dark Web si trovano milioni di informazioni personali, tra cui indirizzi email e password, trafugate e vendute ogni giorno. Scopri se la tua identità è al sicuro.

Nel sempre crescente e oscuro mondo del Dark Web, la sicurezza dei dati personali è diventata una priorità cruciale. Con l’aumento delle minacce informatiche è essenziale che gli utenti prendano consapevolezza della presenza dei propri dati sensibili in questo angolo di Web nascosto alla maggior parte delle persone. Secondo le ultime statistiche sulle violazioni dei dati, solo nel 2023 a livello mondiale si sono verificati oltre 5 mila casi di furto di informazioni custodite dalle aziende, coinvolgendo miliardi di account utente. Questi incidenti hanno portato alla compromissione di una vasta gamma di informazioni personali, tra cui indirizzi email e password, spesso venduti da hacker o aspiranti tali nel Dark Web.

In risposta a questa crescente minaccia, diversi strumenti avanzati sono stati sviluppati per monitorare e analizzare il Dark Web alla ricerca dei dati trafugati; alcuni di essi utilizzano algoritmi di intelligenza artificiale per rilevare pattern e comportamenti sospetti, mentre altri si basano su database di informazioni compromesse ottenuti da fonti affidabili.

In questo articolo, esploreremo i tool attualmente disponibili per scandagliare il lato più nascosto della rete e verificare se i nostri indirizzi email, unitamente alle relative password, sono stati compromessi. Il “mercato nero” del Web offre database illegali con milioni di dati trafugati, ed è estremamente semplice accedervi per chiunque abbia le giuste conoscenze, e magari farne un uso improprio. In un mondo in cui la nostra presenza online è sempre più rilevante, la protezione della propria identità diventa una responsabilità condivisa tra individui e tecnologia, e comprendere come questi strumenti funzionano può essere il primo passo per proteggere la nostra identità digitale.

Data breach

Come è possibile che i nostri account finiscano nel Dark Web nonostante ci dedichiamo attivamente alla sicurezza? Utilizziamo antivirus di ultima generazione e installiamo solo software certificato per prevenire il rischio di malware e minacce simili, eppure i nostri dati finiscono alla mercé di hacker e malintenzionati. La fuga di dati, nota come Data Breach, spesso si verifica tramite aziende apparentemente affidabili, a cui ci registriamo non solo con username e password, ma spesso anche fornendo dettagli anagrafici e dati finanziari, inclusi numeri di carte di credito, informazioni sui conti bancari e registri delle transazioni.

Il più famoso Data Breach è forse quello legato a Linkedin, avvenne nel 2012 con la compromissione di oltre 165 milioni di credenziali, ma non è l’unico, le fughe di dati sono purtroppo all’ordine del giorno. Nella tabella che segue abbiamo riportato alcuni dei Data Breach più famosi dello scorso decennio.

del +17,9% rispetto allo stesso periodo del 2022 (fonte: Osservatorio Cyber di CRIF).

Dati a rischio

Considerando il crescente numero di attacchi negli ultimi anni, tutti i principali attori nel campo della sicurezza informatica hanno adottato strumenti all’avanguardia per sorvegliare le informazioni sensibili che circolano nel Dark Web. Questi strumenti variano dai checker online gratuiti, che verificano se i propri dati sono stati oggetto di furto, a servizi principalmente a pagamento che includono VPN, software antivirus, gestori di password sicuri e sistemi di monitoraggio in grado di avvisare istantaneamente in caso di anomalie; delle vere e proprie piattaforme in grado di offrire un vantaggio temporale utile a proteggere gli account e modificare le password prima che hacker e truffatori riescano ad accedervi.

Abbiamo testato per voi i servizi gratuiti più blasonati in grado di verificare se i nostri dati sono stati oggetto di un furto e successiva divulgazione dei dati nel Dark Web, oppure se una delle password che sovente utilizziamo è già in mano agli hacker; il più delle volte è opportuno utilizzare i tool menzionati in accoppiata, così da recuperare quante più informazioni possibile; ci sono infatti tool che indicano solo se il nostro account è stato compromesso, altri che specificano a quale Data Breach fa riferimento, altri, ancora, come Aura – per il quale abbiamo riservato un mini tutorial – che, seppur asteriscate in parte, ci indica anche le password violate.

Norton Breach Detection

https://uk.norton.com/breach-detection

Rispetto all’email inserita, fornisce in sequenza temporale quali informazioni sono state trafugate (password, user ID e dominio per esempio).

F‑Secure Identity Theft Checker

https://www.f-secure.com/en/identity-theft-checker

Fornisce un report, inviato all’email indicata, contenente il nome del servizio Data Breach compromesso, la data e la tipologia di dati esposti, per esempio indirizzo email, password e username.

Avast Hack Check

https://www.avast.com/hackcheck

Condivide per email un report con data del rilevamento e informazioni dettagliate sul leak che vede coinvolto il nostro indirizzo di posta elettronica.

Cybernews

https://cybernews.com/personal-data-leak-check/

Menziona in quali data leak l’indirizzo email segnalato è stato individuato, per esempio, come nel caso dell’email che abbiamo testato: Seoclerks.com, Naz.api e Gravatar.com.

Enzoic Password Check

https://www.enzoic.com/password-check/

A differenza dei tool finora citati, questa web application consente di verificare se una determinata password è presente nei più importanti dizionari utilizzati dagli hacker. Un utile strumento per verificare se le nostre password sono sicure o per verificare che una password che ci accingiamo a impiegare non sia stata già compromessa.

26 miliardi di contatti rubati!

MOAB, Mother Of All Breaches (la madre di tutte le fughe di dati digitali), così è stato battezzato un archivio incredibile di 12 Terabyte con oltre 26 miliardi di dati trapelato online; il mega repository raggrupperebbe un’enorme combinazione di falle, violazioni di account e di database provenienti dai più svariati servizi digitali: Adobe, Tencent, MySpace, Deezer, Twitter, Dropbox, AdultFriendFinder, Canva, Telegram giusto per citare i più popolari. Secondo gli studi condotti, circa il 70% degli account compromessi sembrerebbe riconducibile a dati già diffusi in precedenza. Tuttavia, il restante 30% costituisce informazioni nuove e potenzialmente non ancora pubblicate, sottolineando l’importanza di valutare l’impatto su singoli utenti e organizzazioni.

Nel caso in cui le nostre credenziali risultassero compromesse, sarà necessario avviare azioni immediate atte a preservare la nostra identità; la prima azione da intraprendere consiste nella modifica di tutte le password compromesse, utilizzando un gestore di password in grado di gestire credenziali complesse e uniche per ciascun servizio.

Uno dei gestori più utilizzati, free, open source, è KeePass (disponibile su https://keepass.info/). Inoltre, laddove possibile, è fortemente raccomandata l’attivazione immediata dell’autenticazione a due fattori (2FA) per i servizi a rischio.

Oltre a MOAB, qualche settimana fa è saltata agli onori della cronaca, la cosiddetta lista Naz.API, un database contenente 319 file per un totale di 104 GB di dati con oltre 70 milioni di indirizzi email unici, corredati da corrispondenti password.

A differenza di altri Data Breach, la lista conterrebbe dati sottratti dalle macchine dei singoli utenti affette da malware o simili.

Email e password compromesse?

Utilizziamo il potente tool di Aura per verificare se i nostri account sono presenti nel Dark Web.

1. LO SCOVA EMAIL

Visitiamo la pagina Web dedicata al servizio https://scan.aura.com/ e nel box Enter email address inseriamo uno degli indirizzi email che usiamo più frequentemente per accedere ai nostri servizi online. Per avviare la scansione clicchiamo su View Results.

2. RICERCA DEL DARK WEB

Il sistema controllerà se le informazioni legate alla nostra email sono state esposte in violazioni di dati o nel Dark Web; l’operazione potrebbe richiedere diversi secondi, i database da controllare sono davvero tanti e molto corposi.

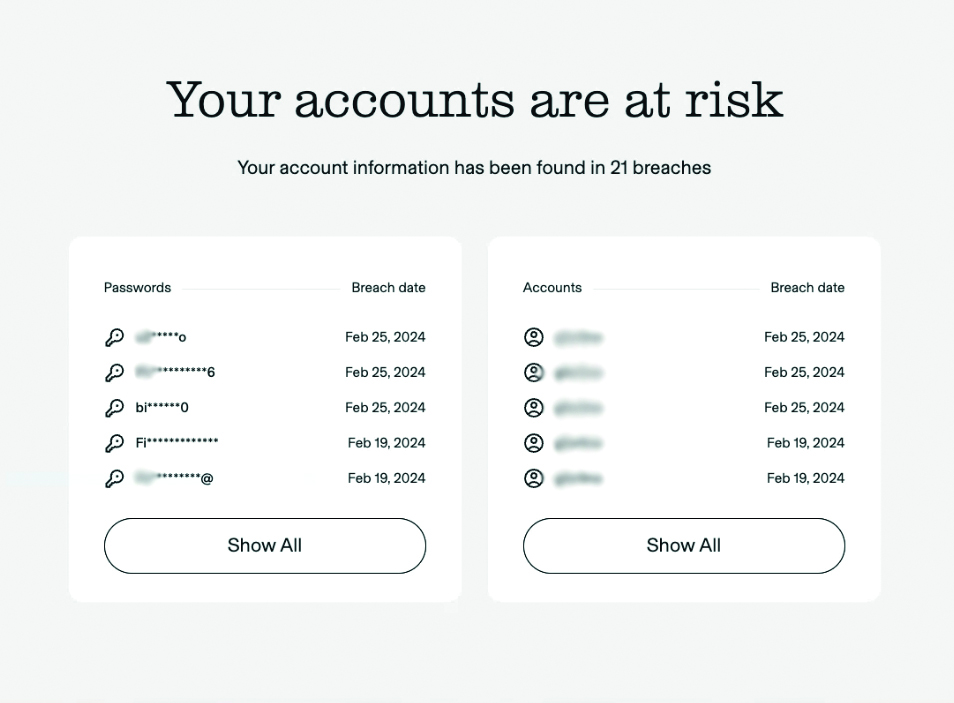

3. 21 DATA BREACH!

Nel test che abbiamo effettuato, una delle email sottoposte a scansione è stata individuata in ben 21 Data Breach (violazione dei dati); questo significa che le nostre credenziali sono potenzialmente utilizzabili da hacker o smanettoni per portare a termine le loro azioni illecite.

4. I DATI TRAFUGATI

Scorrendo la pagina, è possibile accedere alle informazioni trafugate relative all’email che abbiamo scelto di verificare. A differenza di altri tool, Aura, sebbene in parte occultate da asterischi, fornisce le password rubate, un’informazione estremamente utile per intervenire…

(foto illustrazione da Freepik.com)

Commenti recenti